[Updates 29.05., 31.05., 13.06., 25.06., 17.07.: Weitere Abschnitte ergänzt]

Teil 1 unserer Artikelreihe stellte die DSGVO und weitere datenschutzrelevante Regelungen vor. In Teil 2 wollen wir uns nun damit beschäftigen, welche Maßnahmen gerade für die Jugendarbeit und für Jugendorganisationen mit Schwerpunkt im Digitalen zu ergreifen sind.

Es wird ernst: Nach einer zweijährigen Übergangsfrist greifen ab 25. Mai alle Vorschriften der Datenschutzgrundverordnung. Zwar ist sie bereits im Mai 2016 in Kraft getreten, allen Akteuren sollte jedoch genügend Zeit zur Vorbereitung gegeben werden. Zum Glück ändert sich im Vergleich zu den bisher schon recht ausgeprägten Datenschutzbestimmungen in Deutschland gar nicht so viel.

In der Realität bereiten sich gerade kleinere Träger und Organisationen in der Jugendarbeit erst auf den letzten Drücker auf die DSGVO vor: Oftmals ohne fachkundigen Beistand, müssen sich die Ehren- und Hauptamtlichen die Umsetzung der neuen Vorschriften erst erarbeiten. Wir wollen euch hierbei unterstützen. Leider beschäftigt der DBJR keine_n Jurist_in. Alle Informationen sind nach besten Wissen zusammengetragen, können aber keine Fachberatung ersetzen.

Sicherlich ist es sinnvoll, sich zuerst einmal um die öffentlich sichtbaren Anforderungen der DSGVO zu kümmern. Dazu gehören ein zentraler Datenschutzkontakt und das Überprüfen der Datenschutzerklärung auf den eigenen Internetauftritten.

Benennung Datenschutzkontakt und -beauftragte

Die bereits im alten Bundesdatenschutzgesetz verpflichtende Berufung von eigenen Datenschutzbeauftragten ab zehn regelmäßig mit der Datenverarbeitung betrauten Personen gilt weiterhin (bei der Verarbeitung von sensiblen Daten gilt es schon früher). Aufgrund der Auskunfts- und Löschrechte ist es aber sinnvoll, auch schon in kleineren Organisationen zumindest einen zentralen Datenschutzkontakt festzulegen. Gut erreichbar wäre dieser Kontakt z.B. mit der E-Mail-Adresse datenschutz@unsereadresse.de. Dieser Kontakt kann dann einheitlich für Websites, Anmeldeformulare und Bewerbungsverfahren angegeben werden.

Die Regelungen finden sich in Art. 37 DSGVO und § 38 BDSG-neu.

Datenschutzerklärung für den Internetauftritt

Am sichtbarsten ist sicherlich die Datenschutzerklärung (DSE) eines Internetauftritts. Die Informationspflichten sind durchaus umfangreich – die DGSVO verlangt immerhin, dass Betroffene über alle Datenverarbeitungsprozesse und die Rechtsgrundlagen für diese Verarbeitung informiert werden. Die Verpflichtung zur einer Datenschutzerklärung ergibt sich aus Art. 13 und 14.

Es empfiehlt sich, die DSE nicht im Impressum zu verstecken, sondern als eigenen Button z.B. in den Fußbereich aller Seiten einzubinden.

Folgende Aspekte sollte eine DSE umfassen:

- Welche personenbezogenen Daten werden verarbeitet;

- Rechtsgrundlage und Zweck der Datenverarbeitung;

- Dauer der Speicherung;

- Weitergabe von Daten an Dritte;

- Verantwortliche Stellen und Kontaktmöglichkeiten;

- Auskunfts- und Widerspruchsmöglichkeit.

Als Rechtsgrundlage zur Datenverarbeitung dient in der Regel Art. 6 (1) f. Das »berechtigte Interesse« wäre hier z.B. die Sicherheit des Betriebs der Website. Bei Kommentarfunktionen trägt hingegen auch Art. 6 (1) b – die Verarbeitung der Daten (Kommentareintrag) erfolgt ja auf Anfrage der betreffenden Person.

Auf nahezu jedem Internetauftritt werden mindestens folgende personenbezogenen Daten verarbeitet: IP-Adresse der Besucher_in, Datum und Uhrzeit des Aufrufs, Art und Umfang des Zugriffs (welche Seiten wurden aufgerufen / übertragene Datenmenge / war der Abruf erfolgreich), Selbstauskunft des Browsers (Software, Versionsnummer und Betriebssystem). Diese Daten fallen bereits beim bloßen Abruf von Seiten an und werden vom Server in der Regel in eine Log-Datei geschrieben. Diese Log-Datei kann zur Fehleranalyse oder für statistische Auswertungen herangezogen werden.

Hintergrundwissen zu IP-Adressen und zur Selbstauskunft des Browsers:

IP-Adressen sind die »Telefonnummern« des Internets – sobald ein Gerät online ist, erhält es eine solche Adresse um Daten zu versenden und empfangen zu können. Eindeutig identifizierbar sind die Geräte deswegen meist nicht, da DSL-Router oder Firewalls die öffentliche IP-Adresse vom Provider zugewiesen bekommen und das Heim- oder Büronetzwerk dahinter dann mit internen IP-Adressen vom Router versehen werden. Auch Mobilfunkbetreiber unterteilen ihre Datennetze oft in solche nicht-öffentliche Segmente. Genauso kann ein Endgerät über VPN-Verbindungen oder ähnliche Verbindungstunnel nach außen auch mit einer anderen IP-Adresse erscheinen als es eigentlich aufgrund der ursprünglichen Netzeinwahl erwartbar wäre. Kurzgesagt: Eine IP-Adresse lässt sich von außen meist nur bis zum/zur Anschlussinhaber_in zurückverfolgen und kann sich gerade bei Endgeräten täglich ändern.

Die Selbstauskunft des Browsers, technisch »User Agent«, kann von den Nutzer_innen beliebig manipuliert werden. Entsprechende Anpassungsmöglichkeiten (meist durch Erweiterungen) sind für fast alle Browser verfügbar.

Eine allgemeingültige DSE, die wirklich auf jeden Internetauftritt passt, gibt es leider nicht: Dazu sind die Angebote, Funktionen und externen Einbettungen zu unterschiedlich. Generatoren für Datenschutzerklärungen, die man im Internet findet, versuchen allerdings die Hilfesuchenden dabei zu unterstützen alle relevanten Punkte zu berücksichtigen. Aufgrund der gerade stattfindenden Veränderungen können wir derzeit keine Empfehlung für oder Warnung vor einzelnen Generatoren aussprechen. Gerade bezüglich der Einbindung von Schriftarten, Statistik- und Analysewerkzeugen liegen die Ergebnisse von Generatoren oft falsch: Es macht einen großen Unterschied, ob eine Erweiterung auf dem eigenen Server installiert ist oder bei jedem Abruf von einer fremden Quelle aus eingebunden wird. Diese Unterscheidung treffen Generatoren häufig jedoch nicht.

Datenschutzerklärungen sollten auch bisher schon Bestandteil einer guten Website sein. Anlässlich der DSGVO-konformen Überarbeitung lohnt es sich die eigene Website darauf hin zu überprüfen, ob sie dem Stand und den Möglichkeiten der Technik entsprechen. Gerade beim Aufsetzen von neuen Websites werden gerne Lösungen gesucht, die schnell zu sichtbaren Ergebnisse führen, aber nicht immer die wirklich »beste« Lösung (aus Sicht des Datenschutzes) sind. Vielleicht ist jetzt aber der richtige Zeitpunkt darüber nachzudenken, ob die Website wirklich auf externe Dienste zurückgreifen muss oder ob man aus Gründen der Sparsamkeit der Datenweitergabe nicht auch ein paar Aspekte erneuern kann: Je weniger Daten erhoben und weitergegeben werden, desto besser (und desto kürzer kann eine DSE ausfallen).

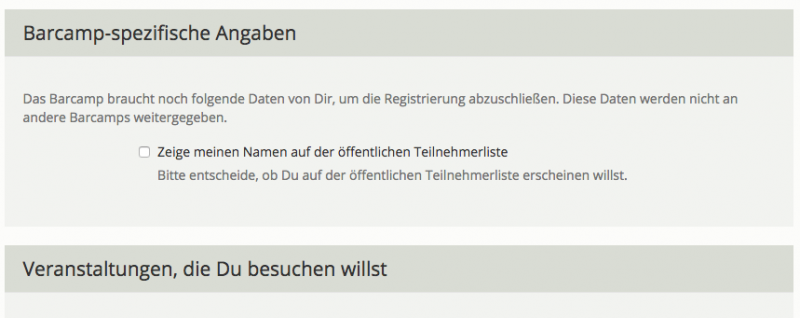

Hinsichtlich der Gestaltung von Registrierungsformularen ist zudem zu bedenken, dass Formulare eine datenschutzfreundliche Gestaltung und datenschutzfreundliche Voreinstellungen aufweisen sollen – nicht zwingend erforderliche Punkte dürfen nicht standardmäßig aktiviert sein (Art. 25).

Angesichts der sehr unterschiedlichen Umfänge bei der Verarbeitung personenbezogener Daten hat beispielsweise der DBJR bei verschiedenen Websites auch recht unterschiedliche DSE online gestellt:

Typische Ansatzpunkte für eine größere Datensparsamkeit sind:

- Analyse- und Statistikwerkzeuge: Google Analytics und Matomo (Piwik) sind hier sehr beliebt. Der datensparsamste Weg ist dabei, einen solchen Dienst nicht extern einzubinden, sondern auf dem eigenen Server zu installieren. So verbleiben die Besucherdaten auf dem eigenen Server. Matomo (Piwik) ist als Open-Source-Anwendung hierfür bestens geeignet.

- Schriftarten und Funktionsbibliotheken: Das Google Font Archiv bietet zahllose kostenfreie Schriften an. Aus Bequemlichkeit werden diese von Designer_innen oft direkt eingebunden. Datensparsamer ist es, die Schriftarten auf dem eigenen Server vorzuhalten. Ähnlich verhält es sich mit Funktionsbibliotheken wie jQuery oder Bootstrap. Allerdings darf man hier einen anderen relevanten Aspekt nicht übersehen: Wenn diese Bibliotheken extern über ein sog. CDN (Content Delivery Network) eingebunden sind, ist in der Regel die Ladezeit etwas reduziert und man kann stets auf die aktuellste Version zugreifen. Bei Hinterlegung auf dem eigenen Server muss man sich um Sicherheitsupdates hingegen selbst kümmern.

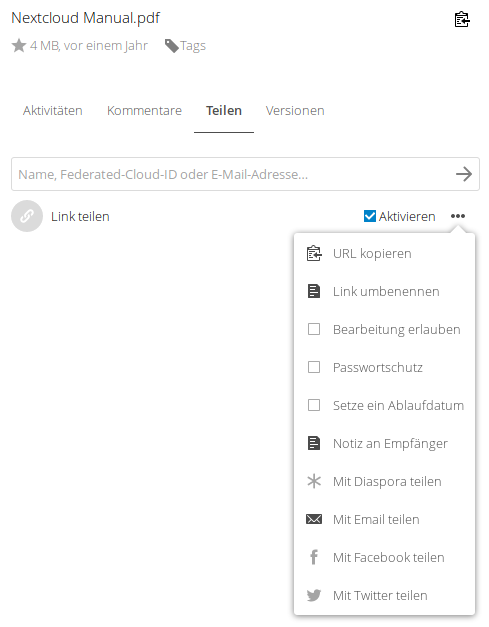

- Buttons zum Teilen auf sozialen Medien: Facebook und Co bieten an, dass man ihre Teilen- und Like-Buttons direkt auf der eigenen Website einbinden kann. Wenn man den von den Anbietern zur Verfügung gestellten Code-Schnippsel jedoch unverändert verwendet, baut der Browser der Website-Besucher_innen bei jedem Aufruf bereits eine Verbindung zu diesen Anbietern auf. Eigentlich wäre dies erst nötig, wenn ein_e Besucher_in den Seiteninhalt wirklich irgendwo teilen oder empfehlen möchte. Unsere Empfehlung ist daher, solche Code-Schnippsel nicht zu verwenden, sondern selbst erstellte Buttons zu verwenden. Alternativ gibt es freie Skripte wie Shariff (www.heise.de/newsticker/meldung/Datenschutz-und-Social-Media-Der-c-t-Shariff-ist-im-Einsatz-2470103.html), die die Weitergabe ebenfalls erst auf expliziten Klick durchführen.

- Landkarten, Videos, Diskussionsforen: Das Zurverfügungstellen von Anfahrtsbeschreibungen, Erklärvideos oder Kommentarfunktionen wird gerne über externe Dienste wie Google Maps, OpenStreetMaps, Youtube, Vimeo oder Disqus abgewickelt. Dadurch, dass man diese Dienste kaum selbst substituieren kann, stößt man hier auf ein Problem mit der DSGVO: Eigentlich sollten Nutzer_innen informiert werden, bevor externe Dienste aufgerufen werden. Ein Ausweg wäre es die Einbettung ähnlich wie Social-Media-Buttons erst auf Klick auf einen Button oder eine Grafik zu aktivieren. Da die Einbettung bisher aber gang und gäbe war, sollte man derzeit nicht überreagieren und vorläufig zumindest sicherstellen, dass die Datenschutzerklärung der Website die eingebetteten externen Dienstleister korrekt aufzählt.

Die etwas datenschutzfreundlichere Einbettungsvariante von Youtube

Youtube bietet mittlerweile eine etwas datenschutzfreundlichere Variante der Video-Einbettung an: Ein Youtube-Cookie wird erst dann gesetzt, wenn das eingebettete Video konkret abgespielt wird. Das bedeutet, dass Youtube vorher zwar die IP-Adresse der Besucher_in bekommt, aber damit nicht das Endgerät identifizieren kann: Hinter einer IP-Adresse stecken in der Regel zahlreiche Endgeräte (z.B. in einem internen Netzwerk/WLAN; nur der Router bekommt die öffentliche IP-Adresse). Grundsätzlich kann jedes Youtube-Video aucn nachträglich mit dieser etwas datenschutzfreundlicheren Version eingebunden werden, wenn man im Einbettungslink https://www.youtube-nocookie.com statt wie bisher https://www.youtube.com verwendet.

Wenn die Datenerhebung aus statistischen und Analysezwecken geschieht (also um nachvollziehen zu können, welche Seiten häufiger aufgerufen oder welche Aufrufe Fehler produziert haben), ist eine personenbezogene Vorhaltung von Daten eigentlich nicht notwendig. Eine gute Herangehensweise ist daher die Anonymisierung oder wenigstens Pseudonymisierung von Datensätzen. Das kann zum Beispiel geschehen, indem die IP-Adresse um drei Stellen (ein Byte) gekürzt wird. Damit lassen sich zwar immer noch Aussagen darüber treffen, über welchen Provider oder aus welchem Land die Zugriffe erfolgt sind, die einzelnen Besucher_innen sind aber erst einmal nicht mehr identifizierbar.

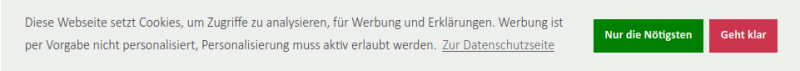

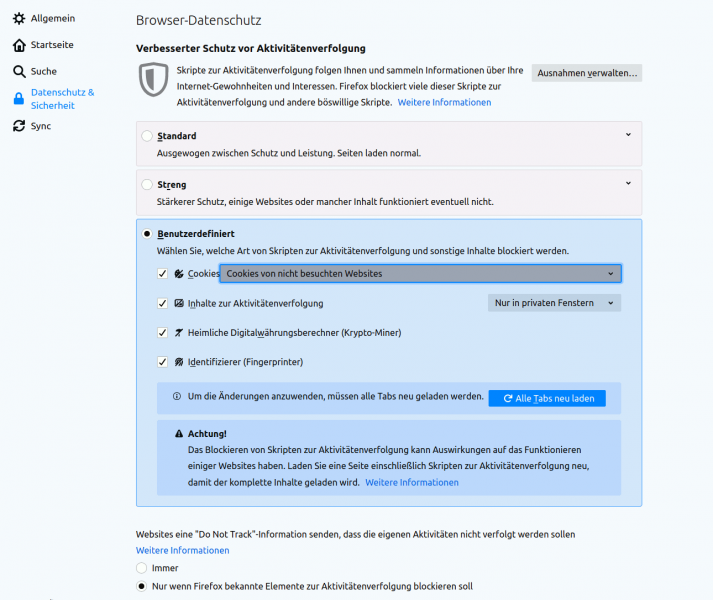

Cookies: Websites nutzen diese kleinen Textschnippsel vor allem zur Abwicklung von Registrierungs- und Login-Vorgängen, Warenkörben, Darstellungs- oder Kommentierungsfunktionen, die darauf angewiesen sind eine_n Nutzer_in über mehrere Klicks hinweg identifizierbar zu halten. Diese Session-Cookies sind in der Regel harmlos und vereinfachen die Nutzung einer Website. Problematisch wird es erst, wenn eingebundene Dienste und Werbenetzwerke Cookies mit langem Ablaufdatum setzen und daher die Betroffenen quer über viele Websites verfolgbar und analysierbar machen. Als Nutzer_in kann ich hier in den Browsereinstellungen bereits gegensteuern: Cookies können beim Beenden automatisch gelöscht werden und während des Surfens sollten nur Cookies von besuchten Drittanbietern zugelassen werden. Eine Datenschutzerklärung sollte die Herkunft und den Zweck der Cookies möglichst genau beschreiben.

Abgrenzung einer Datenschutzerklärung zu Datenschutz-Einwilligungen und Nutzungsbedingungen: Klar muss sein, dass eine Datenschutzerklärung auf einer Website nur den Zweck der Information der Besucher_innen hat. Lediglich die Datenverarbeitung aufgrund gesetzlicher Befugnisse ist hier aufzulisten. Keinesfalls sollte eine DSE vermischt werden mit der Einwilligung zu weiterer Datenverarbeitung oder zu allgemeinen Nutzungsbedingungen, die eher unter das Vertragsrecht fallen. Derartige Einwilligungen könnten nur im Vorfeld durch aktives Akzeptieren (durch einen Mausklick, eine Kennworteingabe oder Ähnliches) erfolgen.

Ebenfalls nicht empfehlenswert ist das Aufblähen einer Datenschutzerklärung zur Abdeckung aller weiterer Datenverarbeitungsbereiche einer Organisation. Als Besucher_in einer Website kann ich erwarten, dass ich klar und ohne Umschweife ausschließlich darüber informiert werde, was dieser Website-Besuch an Datenverarbeitungsaspekten berührt. Ein Link zu weiteren Datenschutzerklärungen für andere Bereiche ist natürlich möglich, darf aber nicht zur Verwirrung der Betroffenen führen.

Newsletter und Werbezusendungen

Für die Zusendung von Newslettern und digitaler Werbung gilt nicht erst seit der DSGVO die Regel eines doppelten Opt-in-Verfahrens. Das bedeutet, dass nach der Eintragung einer E-Mail-Adresse in einen Newsletter-Verteiler an eben diese Adresse eine E-Mail geschickt wird, in der ein Bestätigungslink zum Anklicken oder ein Bestätigungscode zur Eingabe auf der Website zu finden ist. Der Grund für dieses Vorgehen ist, dass verhindert werden soll, dass Empfänger_innen nicht von Dritten ungefragt in solche Verteiler eingetragen werden sollen. Solange ein_e Empfänger_in nicht auf diese erste Zusendung reagiert, dürfen keine weiteren Mails erfolgen, auch keine Erinnerungen! Ausschließlich eine erneute Eintragung wäre möglich.

Sollte ein_e Nutzer_in bereits in einem System mit der persönlichen Kennung eingeloggt sein, kann das Verfahren ggf. dennoch abgekürzt werden, wenn die Eintragung entsprechend dokumentiert in einer Datenbank hinterlegt wird.

Die DSGVO sieht den jederzeitigen Widerruf von Einwilligungen vor. Dementsprechend muss jede Newsletter- oder andere Zusendung einen Link mit einfach erreichbarer Abmeldemöglichkeit enthalten.

Empfänger_innen, die keiner Zusendung zugestimmt haben, könnten die E-Mails als Spam werten und rechtliche Schritte einleiten. Abmahnungen können hier auch aufgrund des Gesetzes gegen unlauteren Wettbewerbs drohen, z.B. veranlasst durch ein Konkurrenzunternehmen.

Was genau als Werbezusendung gilt, kann hier nicht ausführlich behandelt werden. Allerdings erkennt die DSGVO auch den manchmal bestehenden Graubereich: ErwG 47 behandelt »Überwiegend berechtigte Interessen« für eine Datenverarbeitung. Sobald eine »maßgebliche und angemessene Beziehung« zwischen beiden Seiten besteht, kann das bereits als Grundlage für eine Direktwerbung/-zusendung ausreichen.

Whatsapp, Telegram & Co: Kommunikation über Messenger

Messenger wie Threema bieten neben Gruppen auch Verteilerlisten an, die nur Ein-Weg-Kommunikation ermöglichen und die Abonnent_innen nicht offenlegen.

Über E-Mail werden Kommunikationspartner heute weniger erreicht als über Messenger-Kommunikation. Daher sind in vielen Zusammenhängen Gruppenchats über diese Kanäle entstanden. Grundsätzlich gelten hier dieselben Regeln wie auch in anderen Bereichen: Alles was über den rein persönlichen, familiären Kontext hinausgeht, ist DSGVO-relevant. Die Einwilligung zur Nutzung dieses Kommunikationskanals vom Gegenüber ist Voraussetzung. Während das bei Erwachsenen durch eine kurze Einwilligungsnachricht über den Messenger geschehen kann, ist bei Kindern nachzuweisen, dass Erziehungsberechtigte der Datenverarbeitung von Telefonnummer oder Messenger-ID zustimmen (siehe Abschnitt »Kinder, Jugendliche, Minderjährige?« weiter unten).

Wenn die Kommunikation nur in eine Richtung erfolgt, also ähnlich eines Newsletters nur eine Stelle versendet und sich die Empfänger_innen möglicherweise gar nicht kennen, empfiehlt es sich nicht auf Gruppenchats zurückzugreifen. Die bekannten Messenger verfügen über einen deutlich datenschutzfreundlicheren Sendekanal: Verteilerlisten, in Whatsapp auch »Broadcast« genannt.

Um die Vermischung von privatem und beruflichem Adressbuch zu vermeiden, sollte man sich als Sender_in eine nur für diesen Zweck angeschaffte SIM-Karte und ggf. ein separates Smartphone besorgen. Besonders der zum Facebook-Konzern gehörende Messenger Whatsapp ist bezüglich des Umgangs mit Adressbüchern als problematisch zu betrachten: Nicht nur werden die gespeicherten Telefonnummern zentral abgeglichen, Facebook und Whatsapp wollen darüber hinaus ihre Datensätze künftig untereinander austauschen. Somit landen selbst Personen, die nie einen dieser Dienste genutzt haben, über unbewusst handelnde Kontaktpartner in die Datenbank der Plattformen. Doch es gibt weit verbreitete Alternativen: Andere Messenger-Dienste betonen immer wieder, dass sie keine Telefonnummern auf ihre zentralen Server hochladen. Um Freunde, die den Dienst wieder zu finden, wird hierbei auf datenschutzfreundlichere Lösungen zurückgegriffen: Aus Telefonnummern werden z.B. Hashes (eine Art Quersumme aus Buchstaben und Ziffern) errechnet, die nicht mehr zurückzurechnen sind, aber zum Freunde-Abgleich immer noch nützlich sind.

Verzeichnis von Verarbeitungstätigkeiten

Die DSGVO gibt als allgemeinen Grundsatz ein Verbot mit Erlaubnisvorbehalt vor: Alle Aspekte der Datenverarbeitung (Erhebung, Abrufen, Bearbeiten und in mancher Hinsicht auch das Löschen) müssen entweder durch eine Rechtsnorm ausdrücklich erlaubt oder sogar angeordnet (z.B. Steuerrecht) oder von der betroffenen Person durch ihre Einwilligung zugelassen worden sein. Im Streitfall muss das Vorliegen dieser Einwilligung von der verarbeitenden Stelle nachgewiesen werden.

Klar, dass man in einer Organisation leicht den Überblick über alle Datenverarbeitungsprozesse verlieren kann. Aus diesem Grund findet sich in der DSGVO die Pflicht zu einem Verzeichnis der Verarbeitungstätigkeiten (Art. 30). Hier sollen alle Vorgänge einmal beschrieben werden (d.h. nicht jeder Einzelfall, sondern regelhaft die Vorgangsabläufe). Diese Pflicht tritt ein, wenn

- ein Unternehmen oder Einrichtung mindestens 250 Mitarbeitende beschäftigt, oder

- die Verarbeitung nicht nur gelegentlich erfolgt, oder

- eine Verarbeitung besonderer Datenkategorien erfolgt, oder

- die Verarbeitung ein Risiko für die Rechte und Freiheiten der betroffenen Personen birgt.

Es kann also sein, dass bereits sehr kleine Strukturen mit wenigen Mitstreiter_innen ein solches Verzeichnis erstellen und führen müssen. Bei fest angestelltem Personal werden in der Regel Krankheitstage und zur Abgabenberechnung eine mögliche Religionszugehörigkeit verarbeitet. Da beide Informationen zu den besonderen Kategorien zählen, ist die Pflicht zu einem solchen Verzeichnis also nahezu immer gegeben.

Das Erstellen eines solchen Verzeichnisses wirkt auf den ersten Blick zwar aufwändig, hängt aber in der Umsetzung tatsächlich davon ab, wie gut die eigenen Abläufe sonst bereits strukturiert sind. Am Ende ist dieses Verzeichnis sogar sehr hilfreich für die Übergabe von Aufgaben an neue Kolleg_innen.

Das Bayerische Landesamt für Datenschutzaufsicht hat für verschiedene Organisationsstrukturen übersichtliche Muster dieser Verarbeitungsverzeichnisse herausgegeben: www.lda.bayern.de/de/kleine-unternehmen.html

Verbunden mit einem Verzeichnis der Verarbeitungstätigkeiten ist auch die mögliche Erforderlichkeit einer Datenschutz-Folgenabschätzung bei einer großen Anzahl an potenziell Betroffenen (siehe späterer Abschnitt) sowie immer auch eines IT-Sicherheitskonzepts. Dieses Sicherheitskonzept ist eigentlich unabhängig von Datenschutzfragen: Es sollte klären, welche Maßnahmen zur Absicherung von Endgeräten und Servern einmalig und regelmäßig getroffen werden. Darunter fallen z.B. regelmäßige Sicherheitsupdates, gute (lange) Passwörter, Websites mit Verbindungsverschlüsselung (https) und Zugriffsrichtlinien für gemeinsam genutzte Dateiserver.

Anmelde- und Teilnehmermanagement

Anmeldungen zu Seminaren, Camps oder anderen Veranstaltungen laufen heutzutage häufig online ab.

Hierbei müssen die Daten schon auf dem Übertragungsweg geschützt werden. Das bedeutet vor allem einmal, dass die Datenübertragung verschlüsselt stattfindet. Auf einer Website geschieht das mittels eines sogenannten SSL-Zertifikats. Zu erkennen ist die verschlüsselte Verbindung, wenn am Anfang der Adresszeile ein https:// auftaucht. Seitdem die hinter dem Browser Firefox stehende Mozilla-Stiftung die »Let‘s Encrypt«-Initiative ins Leben gerufen hat, erhält man bei den meisten Webhosting-Providern kostenlose Verschlüsselungszertifikate. Empfehlenswert ist die Herangehensweise, dass unverschlüsselte Seitenaufrufe automatisch auf die verschlüsselte Verbindung weitergeleitet werden.

Übertragungsverschlüsselung ist für Nutzenden ein guter Anfang. Blind vertrauen kann man ihr jedoch nicht – so sagt das Vorhandensein einer Verschlüsselung erst einmal nichts über die Seriosität oder die Zuverlässigkeit der empfangenden Seite aus.

Egal ob digital oder analog: Zur verbindlichen Anmeldung dürfen nur die Daten eingeholt werden, die für die Veranstaltungsdurchführung notwendig sind (Kopplungsverbot). Dadurch ist aber auch für alle Beteiligten klar: Für diese Daten muss keine weitere Einverständniserklärung zur veranstaltungsspezifischen Datenverarbeitung eingeholt werden. Diese wurde durch die Anmeldung bereits implizit gegeben.

Für möglicherweise geplante Weitergaben der Daten (an Kooperationspartner, für zu verteilende Teilnehmerübersichten o.ä.) muss allerdings das ausdrückliche OK eingeholt werden. Generell gilt, dass Einwilligungserklärungen nicht unnötig aufgebläht werden sollten. Insbesondere Datenverarbeitungen, die bereits auf Basis einer Rechtsnorm zulässig sind, bedürfen keiner zusätzlichen Einwilligung. Anmeldebögen sollten künftig ebenso wie Websites den Hinweis auf eine_n Datenschutzbeauftragte_n oder Datenschutzkontakt enthalten.

Für die weitere Verarbeitung der Personendaten gilt nach der DSGVO, dass die Verarbeiter_innen dafür Sorge tragen müssen, dass die Datensicherheit bei der Verarbeitung gewährleistet ist (Art. 32).

Nach unserem Kenntnisstand ist der Umgang mit KJP-Teilnahmelisten noch nicht vom BMFSFJ geklärt worden: Die Anforderung an eine vertrauliche Erhebung und weitere Verarbeitung der Teilnehmerdaten stellt die Träger derzeit vor ungelöste datenschutzrechtliche Fragen.

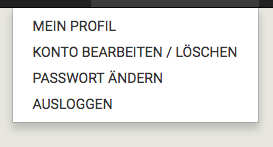

Gemäß der DSGVO haben Betroffene das Recht auf Löschung von personenbezogenen Daten. Dieses Recht überwiegt oder ersetzt jedoch nicht die vertragsrechtlichen Pflichten: Eine Löschanfrage ist keine Vertragsstornierung! Der/die Datenverarbeiter_in kann der Löschanfrage daher sogar widersprechen, wenn das Vorhalten der Daten zur Vertragserfüllung oder auf Basis anderer Rechtsnormen erforderlich ist. Dennoch sind die Verarbeitenden dazu aufgerufen, Daten selbst aktiv zu löschen, sobald sie nicht mehr gebraucht werden. In der Realität könnte dies bedeuten, dass zwar Name und Anschrift von Teilnehmenden aus abrechnungstechnischen Gründen weiter gespeichert bleiben müssen, die Essenswünsche aber bereits kurz nach der Veranstaltung gelöscht werden könnten.

Anmeldeverfahren und TN-Management sind übliche Einträge für das Verzeichnis von Verarbeitungstätigkeiten. Hier hilft es einmal gedanklich oder ganz konkret das Prozedere von der Anmeldung bis zur Abrechnung durchzuspielen.

Angebote der Jugendarbeit richten sich vor allem an Kinder und Jugendliche. Wie von Minderjährigen gültige Einwilligungen zur Datenverarbeitung eingeholt werden kann, erfahrt ihr im nächsten Abschnitt.

Kinder, Jugendliche, Minderjährige?

Im alten Datenschutzrecht existierte keine Regelung, die sich explizit auf Kinder bezog. Die DSGVO erkennt allerdings an, dass auch Kinder mittlerweile IT-Dienstleistungen nutzen (wollen) und zählt daher in Art. 8 eine Reihe von Bedingungen auf, wie Einwilligungen von Minderjährigen eingeholt werden können. Der Art. 8 beleuchtet dabei ausdrücklich nur Angebote, die im digitalen Bereich liegen und sich direkt (auch) an Kinder wenden.

Ab 16 Jahre können Kinder/Jugendliche künftig ihre Einwilligung zu einer Verarbeitung ihrer personenbezogenen Daten selbst rechtmäßig abgeben. (Diese Altersgrenze kann laut DSGVO mit nationalstaatlichen Regelungen bis auf 13 Jahre herabgesetzt werden, wie es bspw. in der Niederlande der Fall ist.) Darunter, also in Deutschland mit 15 Jahren oder jünger, müssen Erziehungsberechtigte entweder der vom Kind gemachten Einwilligung ebenfalls zustimmen oder die Einwilligung selbst für das Kind abgeben. In den der DSGVO vorgeschalteten Erwägungsgründen findet sich unter ErwG 38 allerdings zusätzlich der Hinweis, dass eine Einwilligung durch Erziehungsberechtigte nicht erforderlich sein sollte, wenn sich Präventions- und Beratungsangebote direkt an Kinder wenden.

Diejenigen, die diese Daten verarbeiten, sind verpflichtet angemessene Anstrengungen zu unternehmen, um festzustellen, ob die Einwilligung rechtmäßig ist – und sie müssen dies auch dokumentieren. Diese Regelung ist, auch wegen ihres Hinweises auf »angemessene Anstrengungen« unter »Berücksichtigung der verfügbaren Technik« Art. 8 (2), nicht ganz trennscharf auszulegen. Manche IT-Dienste, wie z.B. der Anbieter des Messengers Whatsapp, haben daher beschlossen ihren Dienst nicht mehr für Unter-16-Jährige anzubieten. Andere wiederum versuchen eine (belastbare) Einwilligung durch Nennung einer elterlichen E-Mail-Adresse oder einer anderen Kontaktmöglichkeit einzuholen. Im Zweifelsfall ist weiterhin die herkömmliche Schriftform durch Unterschrift oder durch PostIdent-Verfahren geboten.

Es ist nicht davon auszugehen, dass künftig jede Newsletter-Anmeldung eine Altersabfrage beinhalten muss – zur Erinnerung: Der Art. 8 listet die Bedingungen ausdrücklich für Angebote auf, die sich direkt an Kinder wenden.

Unter Verweis auf ErwG 38 stellen alle uns bekannten Quellen fest, dass ein Profiling (automatisierte Profil-/Entscheidungsfindung) von Kindern nicht zulässig ist.

Wichtig ist zu berücksichtigen, dass die DSGVO natürlich nur den Datenschutzaspekt reguliert. Ob und wie Minderjährige Verträge schließen können, ist jeweils in anderen Gesetzen geregelt. Bezüglich oben genannter Beratungs- und Präventionsangebote stellen sich neben den Fragen des Datenschutzes schnell auch solche des Kindeswohls. Daher sollten in solchen Fällen unbedingt das SGB VIII (Kinder- und Jugendhilfe-Gesetz) und weitere Rechtsquellen zurate gezogen werden. Bei Gefährdungssituationen sollte unbedingt das Jugendamt kontaktiert werden.

Adress- und Mitgliederverwaltung

Von einem neuen Kontakt eine Visitenkarte zugesteckt bekommen – die darf ich doch in die allgemeine Adressverwaltung übertragen, nicht? Die Antwort lautet leider, dass das davon abhängt, mit welcher Intention die Karte übergeben wurde. Im Minimalfall dürfen die Kontaktdaten nur für einen genau definierten Vorgang genutzt werden. Daher sollte bei der Übergabe ein gewisser Konsens darüber herrschen, mit welchem Zweck die Visitenkarten gerade ausgetauscht wurden. Ähnliches gilt für personenbezogene Daten von betrieblichen Kooperationspartnern. Wenn es für die weitere Zusammenarbeit nicht erforderlich ist die Namen der Mitarbeitenden oder weitere Daten auf der Gegenstelle personenbezogen vorzuhalten, sollten diese auch nicht ohne vorherige Nachfrage in einer Adressverwaltung auftauchen. Häufig betroffen sind davon im Jugendarbeitsbereich z.B. Geburtstage oder eigentlich private Mobilrufnummern.

Bei einer Mitgliederverwaltung könnte es wiederum berechtigte Gründe geben, weswegen die geordnete Verarbeitung des Geburtsdatums geboten ist (altersmäßige Gruppen, oder die Höhe des Mitgliedsbeitrags) (ErwG 44).

Auch auf Websites veröffentlichte Mitarbeitenden-Profile dürfen nicht ohne Einwilligung für beliebige Zwecke abgegriffen und weiterverwendet werden. In der Regel werden diese personenbezogen Daten auf einer Website veröffentlicht, um für konkrete Anliegen Ansprechpersonen zu nennen. Eine Einwilligung zu unaufgeforderter Zusendung allgemeinen Marketingmaterials kommt damit nicht zum Ausdruck.

Zur Erinnerung: Das rein private Adressbuch, das ohne wirtschaftlichen oder beruflichen Bezug geführt wird, fällt nicht unter die strengen Regeln der DSGVO.

Personal- und Finanzverwaltung

Dieser Artikel beschäftigt sich vor allem mit digitalen Aspekten. Dennoch sollte man nicht vergessen, dass die DGSVO auch für den nicht-digitalen Bereich gilt. Personalakten oder die Lohnbuchhaltung sind in der Regel mindestens auch in Papierform zweitorganisiert und abgelegt. Die Anforderungen an Zugriffsrichtlinien und angemessene Maßnahmen zum Schutz (inkl. ungewolltem Verlust) greifen also hier gleichermaßen.

Die Datenverarbeitung im Beschäftigungskontext wird in der DSGVO in Art. 88 eher allgemein beschrieben und erst durch § 26 BDSG-neu genauer erläutert.

Die Arbeitsbereiche von Personal- und Lohnverwaltung sind oft nicht vollständig von anderen Büros abgetrennt. Dadurch vergrößert sich die Gefahr, dass Besucher_innen Daten von anderen Beschäftigten einsehen oder sogar verändern können. Arbeitsverträge oder die Personalakten werden von der Lohnbuchhaltung in der Regel nicht benötigt, daher sollten sie auch von voneinander separiert gelagert oder verarbeitet werden, selbst wenn nicht davon auszugehen ist, dass Personalabmahnungen oder ähnliche Vorgänge ausgespäht werden könnten. Druckaufträge mit Personaldaten sollten ebenfalls nur geschützt vor Zugriff von Dritten ausgeführt werden.

Wenn Bewerber_innen, die bei der aktuellen Runde nicht eingestellt werden, für spätere Ausschreibungen kontaktiert werden sollen, können sie ihre Einwilligung hierzu erklären. Dies kann für beide Seiten vorteilhaft sein.

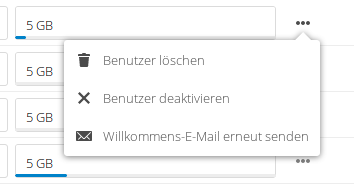

Verträge zur Auftragsverarbeitung

Externe Dienstleister, wie z.B. Webhosting-Provider, EDV-Support fürs Büro, die Lohnbuchhaltung oder auch Tagungshäuser kommen im Rahmen ihrer Tätigkeiten kurzfristig oder regelmäßig in Kontakt mit personenbezogen Daten eurer Organisation. Hierzu zählen bereits IP-Adressen, Personalnummern, die zentrale Backup-Verwaltung, der Zugriff auf den Newsletter-Verteiler oder auf Teilnehmerlisten. In solchen Fällen wäre eine Vereinbarung zur Auftragsverarbeitung zu schließen (Art. 28). Diese Regelung existierte bereits vor der DSGVO und hieß früher »Vertrag zur Auftragsdatenverarbeitung (AV-Vertrag)«.

Für Datenschutzverletzungen können diese Auftragsverarbeitenden haftbar gemacht werden, wenn sie sich Fehler zurechnen lassen müssen.

Datentransfer in Drittländer (außerhalb der EU)

Datenschutzerklärungen auf Websites müssen eine Information darüber beinhalten, wenn Daten in Drittländer übermittelt werden. Aber auch andere digitale Produkte sind in dieser Hinsicht dokumentationspflichtig gegenüber denjenigen, deren Daten damit verarbeitet werden sollen: Mit Microsoft Office 365, Dropbox, Google Drive oder ähnlichen Diensten werden personenbezogene Daten möglicherweise außerhalb Deutschlands oder sogar außerhalb der EU, dem Geltungsbereich der DSGVO, verarbeitet. Zum Geltungsbereich ist neben dem im 1. Teil unserer Artikelreihe schon erwähnten »Marktortprinzip«, das die Einhaltung der DSGVO von jedem Anbieter weltweit einfordert, solange er personenbezogene Daten aus Europa verarbeitet, auch noch gut zu wissen, dass bestimmten Staaten ein kompatibles Datenschutzniveau zugestanden wird. Die Europäische Kommission hat hierfür sogenannte »Angemessenheitsbeschlüsse« (adequacy decisions) gefasst. Diese Liste umfasst derzeit die Staaten oder Gebiete von Andorra, Argentinien, Färöer, Guernsey, Isle of Man, Israel, Jersey, Neuseeland, die Schweiz, Uruguay, kommerzielle Einrichtungen in Kanada und, in Einschränkungen auf das »Privacy Shield«, die USA (Quelle: https://ec.europa.eu/info/law/law-topic/data-protection/data-transfers-outside-eu/adequacy-protection-personal-data-non-eu-countries_de). Auch mit Japan und Südkorea sind solche Übereinkommen geplant.

In der DSGVO finden sich die Regelungen in Kapitel 5 (Art. 44 – 50) und in ErwG 101 und 102.

Datenschutz-Folgenabschätzung

Um die möglichen Gefahren, die mit der Datenverarbeitung (und damit verbundener Pannen) entstehen, schon im Vorfeld im Blick zu haben, erfordert das DSGVO in manchen Fällen eine Datenschutz-Folgenabschätzung nach Art. 35. Vorneweg: Diese ist bei kleinen Vereinen oder einfachen Website-Anbietern in der Regel nicht relevant. Die DSGVO macht die Erforderlichkeit abhängig von einer großen Zahl möglicher Betroffener, wozu auch eine »regional« große Anzahl Betroffener gehören kann. Lesenswert ist hierzu der (ErwG 91), der die Erforderlichkeit einer Datenschutz-Folgenabschätzung beleuchtet. Hier wird auch noch einmal auf das Personen-Profiling eingegangen, also automatisierte Verfahren zur Personen-Einschätzung.

Um mögliche Gefahren für personenbezogene Daten frühzeitig zu reduzieren, sollte man stets die Möglichkeiten der Pseudonymisierung (ErwG 28) und Anonymisierung von Daten nutzen, ebenso ist die zum Einsatz kommende Absicherung z.B. durch eine IT-Sicherheitsrichtlinie zu dokumentieren und auch der physische Zugang zu reglementieren (Art. 32).

Die DSGVO verweist bei Schutzanforderungen den »aktuellen Stand der Technik«. Was bedeutet das? Hierbei ist nicht der »allerletzte Schrei an Sicherheitstechnik« gemeint, sondern gut eingeführte, allgemein verfügbare und übliche Sicherheitsverfahren.

Umgang mit Datenschutzverletzungen

Datenpannen sind stets unerfreulich. Die DSGVO verlangt, dass solche Datenverluste, -manipulationen oder ungewollte Veröffentlichungen bei den Datenschutzbehörden gemeldet werden. Auch bei einem reinen Datenverlust, also selbst wenn erst einmal niemand Drittes Zugriff auf die verlorenen Daten bekommen hat, ist eine Meldung erforderlich. Diese Meldepflicht gilt binnen 72 Stunden, selbst bei Feiertagen oder Abwesenheiten.

Die Personen, deren Daten betroffen sind, müssen ebenso umgehend informiert werden, wenn ein »hohes Risikos für die persönlichen Rechte und Freiheiten« droht (Art. 34 (1)). Eine gute Vorsorge kann man treffen, indem schon vorher die Geräte und Speicher verschlüsselt wurden, wie sie mittlerweile jedes Betriebssystem standardmäßig anbietet. Auch sollte klar sein, dass entsprechende Aufbewahrungsorte (Räume, Schränke) entsprechend zugangsbeschränkt sind.

Wie die Meldung konkret auszusehen hat, ist in Art. 33 beschrieben. Es bietet sich an, intern bereits vorab zu klären, wie der Meldeprozess mit oder ohne einem/-r internen Datenschutzbeauftragten ablaufen würde.

Eine Übersicht aller im Meldefall zuständigen Landesdatenschutzbeauftragten findet sich auf der Website der Bundesbeauftragten: www.bfdi.bund.de/DE/Infothek/Anschriften_Links/anschriften_links-node.html

Anfragen zu Auskunft, Berichtigung und Löschung

Ganz allgemein: Personen, von denen personenbezogene Daten verarbeitet werden, haben ein Recht zur Auskunft, Berichtigung und Löschung. Einwilligungen können jederzeit widerrufen werden. Auf diese Rechte gehen wir im Detail in Teil 3 der Artikelreihe ein.

Für die Verarbeitenden ist es jedoch vorgeschrieben, dass sie Anfragen von Betroffenen entsprechend innerhalb eines Monats nach Eingang beantworten. Nur in Ausnahmefällen kann diese Frist verlängert werden (Art. 12 (3)). Diese Auskunftspflicht besteht übrigens auch, wenn zu der betreffenden Person keine Daten (mehr) verarbeitet oder gespeichert werden – dafür fällt dann die Antwort deutlich kürzer aus.

Löschen, löschen, löschen!?

Naheliegend ist jetzt der Gedanke, dass man schnell alle verarbeiteten Daten löscht, die nicht mehr gebraucht werden. Aber auch hier gibt es ein paar Aspekte zu bedenken:

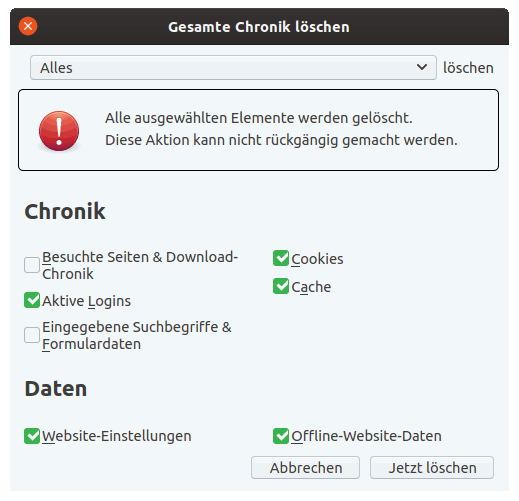

Gelöscht sind Daten erst dann, wenn sie nicht mehr ohne Weiteres wieder hergestellt werden können. Neben dem Papierkorb eines Betriebssystem sollte man sich dabei insbesondere auch über bestehende Backup-Sicherungen Gedanken machen. Gerade dort schlummern Daten, die ansonsten gelöscht wurden, noch eine Weile vor sich hin und sind dadurch weiter gespeichert. Automatisierte Backup-Systeme, die z.B. Daten für 14 Tage zur Not-Wiederherstellung sichern, sind sicherlich nicht allzu problematisch. Bei Sicherungen, die hingegen monatelang im Schrank herumliegen, sieht die Sache schon anders aus. Eigentlich besteht hier ebenfalls Löschpflicht, wenn Daten wirklich »vergessen« werden sollen.

Ein häufiges Problem in Organisationen stellen die im Laufe der Zeit entstehenden »Schattendatenhaltungen« dar. Paradebeispiele hierfür sind exportierte Teilnahmelisten oder Listen von Allergien oder Nahrungsunverträglichkeiten der Teilnehmenden. Diese Art von Datenverzeichnissen werden häufig aus guten Gründen kurzfristig erstellt – manchmal mittels Ausfilterung unnötiger Daten sogar aus einem Datenschutzgedanken heraus –, jedoch im weiteren Verlauf der geregelten Datenhaltung nicht mehr ausreichend beachtet. Es empfiehlt sich daher für diese Listen ebenso einen klaren Hinterlegungsort und ein Löschdatum festzulegen (eventuell schon im Dateinamen!).

Der Löschbereitschaft können jedoch andere Faktoren entgegenstehen. Dazu zählen gesetzliche Aufbewahrungspflichten z.B. aufgrund von Förderangelegenheiten oder aus steuerrechtlichen Gründen. Diese Aufbewahrungsvorschriften sind stets höher zu bewerten als die Löschwünsche (Art. 17 (1) a und (3)).

Personenbezogene Daten, die von Nutzer_innen kreiert wurden, bedürfen möglicherweise auch die Einwilligung der Betroffenen – nämlich immer dann wenn man davon ausgehen kann, dass die erstellten Inhalte noch einen Wert für die Betroffenen haben. Niemand würde sich freuen, wenn ungefragt Fotos, Playlisten oder Texte gelöscht werden. Dagegen spricht auch das durch die DSGVO formulierte Recht auf Datenübertragbarkeit (Art. 20).

Dieser Artikel ist auf euer Feedback, eure Erfahrungen und Problemschilderungen angewiesen. Nutzt hierfür gerne die Kommentarfunktion. Wir werden den Artikel bei neuen Informationen aktualisieren und erweitern.

In Teil 3 der Artikelreihe beschäftigen wir uns mit den konkreten Rechten für Betroffene: Wie bekomme ich eine Auskunft von Datenverarbeitenden? Wie kann ich Berichtigungen oder Löschungen verlangen? Musterformulierungen für solche Anfragen ergänzen diesen Artikel.